Telegram 作為一個高度重視隱私與安全的即時通訊平台,其開放性與加密特性為使用者帶來極大便利。然而,也正因如此,它成為駭客攻擊的熱門標的。值得注意的是,駭客往往不會直接攻擊 Telegram 的系統本體,而是透過側通道(Side-Channel)或利用使用者行為的漏洞,達到帳號入侵或訊息監控等目的。

本文將從技術層面解析五種常見的 Telegram 攻擊手法,並從駭客視角說明其操作邏輯與潛在風險,協助讀者建立更強的資安意識與防線。

一、社交工程攻擊(Social Engineering)

核心概念:

駭客藉由假冒身份、操縱信任等手段,誘使使用者主動洩漏敏感資訊,如一次性密碼(OTP)、登入連結或授權資訊。

常見場景:

- 假冒 Telegram 官方客服,要求用戶進行帳號驗證。

- 冒用熟人名義,發送含釣魚連結的訊息。

- 透過情感操控誘導受害者提供登入資訊。

技術補充:

駭客常搭配偽造的 HTTPS 網頁(如相似網址的釣魚站)或偽裝的 Telegram Bot 進行詐騙,從 UI 上幾乎無法辨識真假。

二、SIM 卡劫持(SIM Swapping)

核心概念:

駭客透過社交工程向電信商申請門號轉移,將受害者的手機號碼轉至自己的 SIM 卡,藉此接收登入驗證碼並控制帳號。

攻擊流程:

- 收集受害者個資(如姓名、身分證號、出生日期等)。

- 偽造身分聯絡電信商,申請補發 SIM 卡。

- 完成門號轉移後接收驗證碼,即可登入 Telegram。

技術重點:

Telegram 以手機號碼作為識別主體,一旦門號被駭,即使未輸入密碼也可能遭竊取帳號。

三、偽裝客戶端與植入後門

核心概念:

駭客開發看似正常的 Telegram 客戶端,實則植入後門程式,可擷取使用者訊息或會話憑證。

常見變種:

- Android 平台上的第三方 APK,自稱可解鎖付費頻道或群組功能。

- 修改版 Telegram Desktop/Web,內建惡意模組。

技術細節:

此類惡意客戶端可能攔截 Telegram API 呼叫,或監控本機儲存資料(如 localStorage / sessionStorage),將敏感資料回傳至駭客控制的 C2 伺服器。

四、中間人攻擊(Man-in-the-Middle, MitM)

核心概念:

駭客攔截使用者與 Telegram 伺服器間的通訊,企圖取得驗證碼或模擬登入。

常見環境:

- 被駭客控制的公共 Wi-Fi 熱點。

- 執行 DNS Spoofing 或 SSL Stripping 的環境。

- 使用已被植入自簽憑證的設備(例如企業裝置)。

技術延伸:

Telegram 的所有通訊皆經 TLS 加密,一般聊天採用 MTProto 傳輸協議,雖具高強度保護,但非端對端。唯有啟用「秘密聊天」功能,才能實現 E2EE,徹底防禦 MitM 攻擊。

五、API 濫用與暴力破解(Brute-Force on API)

核心概念:

透過 Telegram API 執行大量自動化登入測試、驗證號碼有效性,或發動登錄請求阻斷用戶正常使用。

攻擊手法:

- 對隨機號碼發送 OTP 請求,以偵測帳號是否存在。

- 利用外洩資料庫中的號碼清單嘗試批次登入。

- 發送大量登入請求干擾驗證碼接收。

技術限制與繞過:

Telegram 設有節流與請求次數限制,但駭客可透過 Proxy Pool 或分散式攻擊架構來規避,提升暴力破解效率。

駭客不一定攻擊 Telegram,而是攻擊你

Telegram 的架構本身具有高度安全性,但任何系統的最大弱點往往在於使用者本身。駭客會避開技術上難以突破的防線,轉而攻擊「最薄弱環節」──你的習慣與判斷力。

唯有理解攻擊手法背後的運作邏輯,才能真正從源頭建立起資訊安全防線。

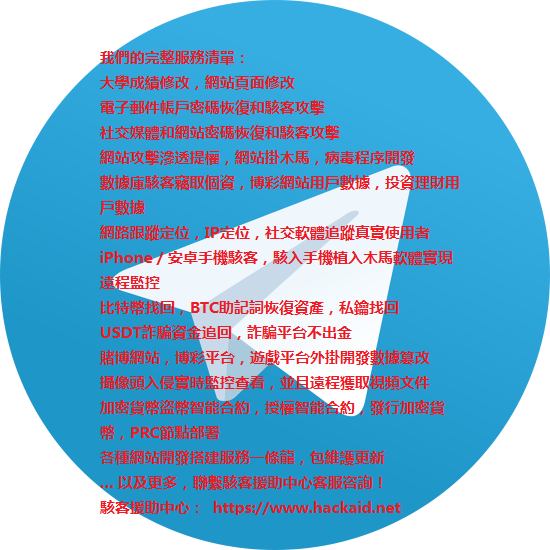

駭客援助中心:遇到資安問題怎麼辦?

若你懷疑 Telegram 帳號遭入侵,或發現可疑行為,可考慮以下行動:

- Telegram 官方支援: 前往 Telegram 支援頁面 回報問題。

- 立即登出所有裝置: 進入 Telegram App →「設定」→「裝置」→「終止所有其他工作階段」。

- 變更帳號密碼與啟用兩步驟驗證: 強烈建議開啟兩步驟驗證功能(Two-Step Verification)。

- 聯絡資安專家: 若涉及 SIM 劫持或惡意程式,建議尋求專業資安顧問協助進行設備清查與風險評估。

如需進一步技術協助與案例分析,請聯繫我們的 駭客援助中心。

#Telegram #資安 #駭客攻擊 #社交工程 #SIMSwapping #MitM #後門 #暴力破解 #API攻擊 #資安防線

[ Telegram ] [ Contact Us ] [ Email:[email protected] ]